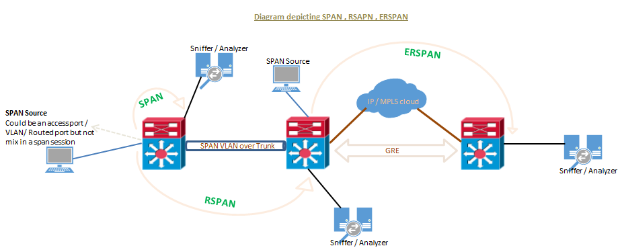

SPAN، RSPAN و ERSPAN تکنیکهایی هستند که در شبکهسازی برای ضبط و نظارت بر ترافیک برای تجزیه و تحلیل استفاده میشوند. در اینجا مختصراً به هر یک از آنها اشاره میکنیم:

SPAN (آنالایزر پورت سوئیچ شده)

هدف: برای آینهسازی ترافیک از پورتها یا VLANهای خاص روی یک سوئیچ به پورت دیگر جهت نظارت استفاده میشود.

مورد استفاده: ایدهآل برای تحلیل ترافیک محلی روی یک سوئیچ واحد. ترافیک در یک پورت مشخص منعکس میشود که در آنجا یک تحلیلگر شبکه میتواند آن را ثبت کند.

RSPAN (اسپان از راه دور)

هدف: گسترش قابلیتهای SPAN در چندین سوئیچ در یک شبکه.

مورد استفاده: امکان نظارت بر ترافیک از یک سوئیچ به سوئیچ دیگر از طریق لینک ترانک را فراهم میکند. برای سناریوهایی که دستگاه نظارت بر روی سوئیچ دیگری قرار دارد، مفید است.

ERSPAN (اسپان از راه دور کپسولهسازی شده)

هدف: RSPAN را با GRE (کپسولهسازی مسیریابی عمومی) ترکیب میکند تا ترافیک آینهای را کپسولهسازی کند.

مورد استفاده: امکان نظارت بر ترافیک در شبکههای مسیریابی شده را فراهم میکند. این مورد در معماریهای پیچیده شبکه که در آنها ترافیک باید در بخشهای مختلف ثبت شود، مفید است.

تحلیلگر پورت سوئیچ (SPAN) یک سیستم نظارت بر ترافیک کارآمد و با کارایی بالا است. این سیستم ترافیک را از یک پورت منبع یا VLAN به یک پورت مقصد هدایت یا منعکس میکند. این امر گاهی اوقات به عنوان نظارت بر جلسه شناخته میشود. SPAN برای عیبیابی مشکلات اتصال و محاسبه میزان استفاده و عملکرد شبکه و بسیاری موارد دیگر استفاده میشود. سه نوع SPAN در محصولات سیسکو پشتیبانی میشود…

الف) SPAN یا SPAN محلی.

ب. SPAN از راه دور (RSPAN).

ج. SPAN از راه دور کپسولهسازی شده (ERSPAN).

برای دانستن: "کارگزار بسته شبکه Mylinking™ با ویژگیهای SPAN، RSPAN و ERSPAN"

SPAN / traffic mirroring / port mirroring برای اهداف زیادی استفاده میشود که در زیر به برخی از آنها اشاره شده است.

- پیادهسازی IDS/IPS در حالت بیقاعده

- راهکارهای ضبط مکالمات VOIP

- دلایل انطباق با امنیت برای نظارت و تحلیل ترافیک.

- عیبیابی مشکلات اتصال، نظارت بر ترافیک.

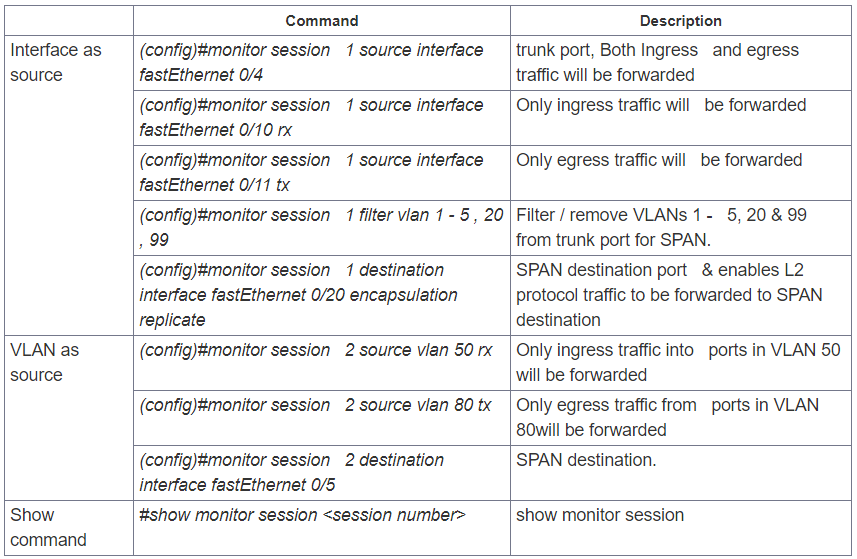

صرف نظر از نوع SPAN در حال اجرا، منبع SPAN میتواند هر نوع پورتی باشد، مثلاً یک پورت مسیریابی شده، پورت سوئیچ فیزیکی، پورت دسترسی، ترانک، VLAN (تمام پورتهای فعال توسط سوئیچ مانیتور میشوند)، یک EtherChannel (یا یک پورت یا کل رابطهای کانال-پورت) و غیره. توجه داشته باشید که پورتی که برای مقصد SPAN پیکربندی شده است، نمیتواند بخشی از یک VLAN منبع SPAN باشد.

جلسات SPAN از نظارت بر ترافیک ورودی (ingress SPAN)، ترافیک خروجی (egress SPAN) یا ترافیکی که در هر دو جهت جریان دارد، پشتیبانی میکنند.

- Ingress SPAN (RX) ترافیک دریافتی توسط پورتهای مبدا و VLANها را به پورت مقصد کپی میکند. SPAN ترافیک را قبل از هرگونه تغییری (به عنوان مثال قبل از هرگونه فیلتر VACL یا ACL، QoS یا کنترل ورود یا خروج) کپی میکند.

- خروجی SPAN (TX) ترافیک منتقل شده از پورتهای مبدا و VLANها را به پورت مقصد کپی میکند. تمام فیلترها یا اصلاحات مربوطه توسط فیلتر VACL یا ACL، QoS یا اقدامات پلیسی ورودی یا خروجی قبل از اینکه سوئیچ ترافیک را به پورت مقصد SPAN ارسال کند، انجام میشود.

- وقتی از کلمه کلیدی both استفاده میشود، SPAN ترافیک شبکه دریافتی و ارسالی توسط پورتهای مبدا و VLANها را به پورت مقصد کپی میکند.

- SPAN/RSPAN معمولاً فریمهای CDP، STP، BPDU، VTP، DTP و PAgP را نادیده میگیرد. با این حال، در صورت پیکربندی دستور کپی کپسولهسازی، میتوان این نوع ترافیک را ارسال کرد.

SPAN یا SPAN محلی

SPAN ترافیک را از یک یا چند رابط روی سوئیچ به یک یا چند رابط روی همان سوئیچ منعکس میکند؛ از این رو SPAN اغلب به عنوان SPAN محلی (LOCAL SPAN) شناخته میشود.

دستورالعملها یا محدودیتهای مربوط به SPAN محلی:

- هم پورتهای سوئیچ لایه ۲ و هم پورتهای لایه ۳ میتوانند به عنوان پورتهای مبدا یا مقصد پیکربندی شوند.

- منبع میتواند یک یا چند پورت یا یک VLAN باشد، اما ترکیبی از اینها نمیتواند باشد.

- پورتهای ترانک، پورتهای مبدا معتبری هستند که با پورتهای مبدا غیر ترانک ترکیب شدهاند.

- حداکثر 64 پورت مقصد SPAN را میتوان روی یک سوئیچ پیکربندی کرد.

- وقتی یک پورت مقصد را پیکربندی میکنیم، پیکربندی اصلی آن بازنویسی میشود. اگر پیکربندی SPAN حذف شود، پیکربندی اصلی روی آن پورت بازیابی میشود.

- هنگام پیکربندی یک پورت مقصد، اگر پورت بخشی از هر بسته EtherChannel باشد، از آن حذف میشود. اگر پورت مسیریابی شده باشد، پیکربندی مقصد SPAN پیکربندی پورت مسیریابی شده را لغو میکند.

- پورتهای مقصد از امنیت پورت، احراز هویت 802.1x یا VLAN های خصوصی پشتیبانی نمیکنند.

- یک پورت میتواند فقط برای یک جلسه SPAN به عنوان پورت مقصد عمل کند.

- اگر پورتی، پورت مبدا یک جلسهی span یا بخشی از VLAN مبدا باشد، نمیتوان آن را به عنوان پورت مقصد پیکربندی کرد.

- رابطهای کانال پورت (EtherChannel) میتوانند به عنوان پورتهای مبدا پیکربندی شوند اما نمیتوانند به عنوان پورت مقصد برای SPAN پیکربندی شوند.

- جهت ترافیک به طور پیشفرض برای منابع SPAN «هر دو» است.

پورتهای مقصد هرگز در یک نمونه درخت پوشا شرکت نمیکنند. نمیتوانند از DTP، CDP و غیره پشتیبانی کنند. SPAN محلی شامل BPDUها در ترافیک تحت نظارت است، بنابراین هر BPDU مشاهده شده در پورت مقصد از پورت منبع کپی میشود. از این رو هرگز سوئیچ را به این نوع SPAN متصل نکنید زیرا میتواند باعث ایجاد حلقه در شبکه شود. ابزارهای هوش مصنوعی باعث بهبود کارایی کار میشوند وهوش مصنوعی غیرقابل کشفاین سرویس میتواند کیفیت ابزارهای هوش مصنوعی را بهبود بخشد.

- وقتی VLAN به عنوان منبع SPAN (که بیشتر به آن VSPAN گفته میشود) با هر دو گزینه ورودی و خروجی پیکربندی شده است، بستههای تکراری را فقط در صورتی از پورت مبدا ارسال میکند که بستهها در همان VLAN سوئیچ شوند. یک کپی از بسته از ترافیک ورودی در پورت ورودی و کپی دیگر از بسته از ترافیک خروجی در پورت خروجی است.

- VSPAN فقط ترافیکی را که از پورتهای لایه ۲ در VLAN خارج یا به آن وارد میشود، نظارت میکند.

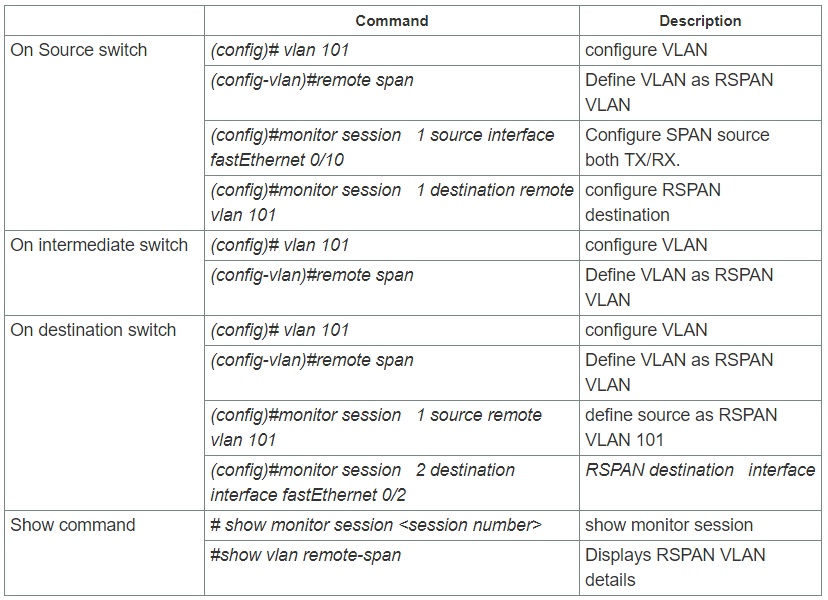

اسپن از راه دور (RSPAN)

SPAN از راه دور (RSPAN) مشابه SPAN است، اما از پورتهای مبدا، VLANهای مبدا و پورتهای مقصد در سوئیچهای مختلف پشتیبانی میکند که امکان نظارت از راه دور بر ترافیک پورتهای مبدا توزیعشده بر روی چندین سوئیچ را فراهم میکند و به دستگاههای ضبط شبکه متمرکز در مقصد اجازه میدهد. هر جلسه RSPAN ترافیک SPAN را از طریق یک RSPAN VLAN اختصاصی مشخصشده توسط کاربر در تمام سوئیچهای شرکتکننده حمل میکند. سپس این VLAN به سوئیچهای دیگر متصل میشود و به ترافیک جلسه RSPAN اجازه میدهد تا از طریق چندین سوئیچ منتقل شده و به ایستگاه ضبط مقصد تحویل داده شود. RSPAN شامل یک جلسه منبع RSPAN، یک RSPAN VLAN و یک جلسه مقصد RSPAN است.

دستورالعملها یا محدودیتهای RSPAN:

- یک VLAN خاص باید برای مقصد SPAN پیکربندی شود که از طریق لینکهای ترانک از سوئیچهای میانی به سمت پورت مقصد عبور کند.

- میتواند نوع منبع یکسانی ایجاد کند - حداقل یک پورت یا حداقل یک VLAN اما نمیتواند ترکیبی از این دو باشد.

- مقصد این نشست، RSPAN VLAN است نه یک پورت واحد در سوئیچ، بنابراین تمام پورتهای موجود در RSPAN VLAN ترافیک آینهای شده را دریافت خواهند کرد.

- هر VLAN را به عنوان یک RSPAN VLAN پیکربندی کنید، مادامی که همه دستگاههای شبکه شرکتکننده از پیکربندی RSPAN VLANها پشتیبانی کنند، و از همان RSPAN VLAN برای هر جلسه RSPAN استفاده کنید.

- VTP میتواند پیکربندی VLANهای شماره ۱ تا ۱۰۲۴ را به عنوان RSPAN VLANها منتشر کند، اما باید VLANهای شماره بالاتر از ۱۰۲۴ را به صورت دستی در تمام دستگاههای شبکه مبدا، واسطه و مقصد به عنوان RSPAN VLAN پیکربندی کند.

- یادگیری آدرس MAC در RSPAN VLAN غیرفعال است.

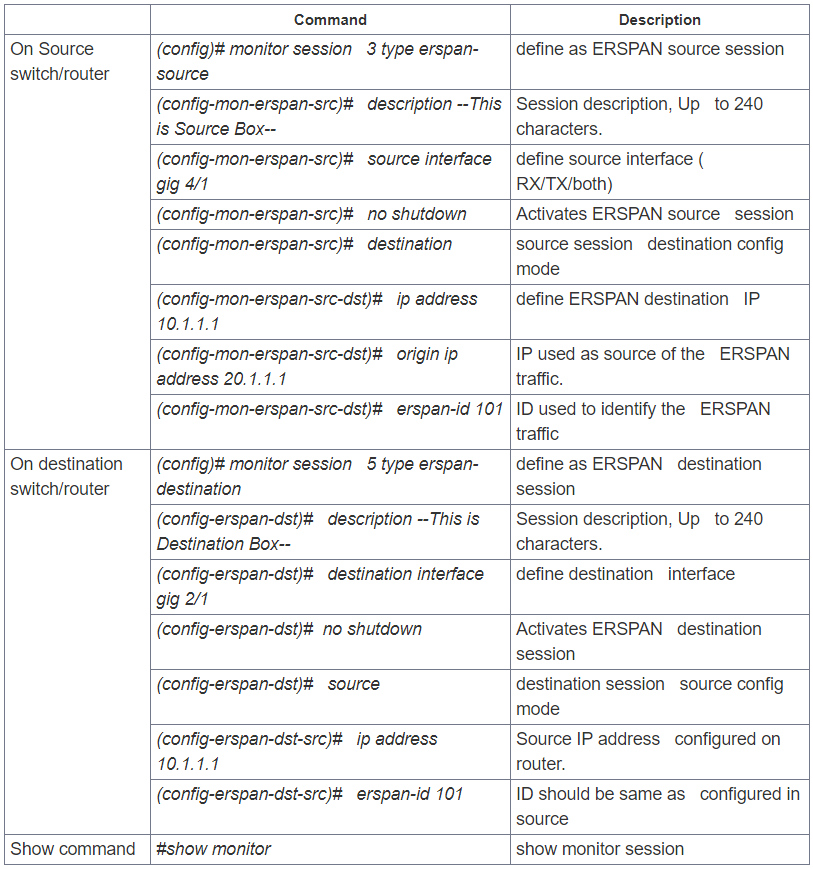

SPAN از راه دور کپسولهسازی شده (ERSPAN)

SPAN از راه دورِ کپسولهسازیشده (ERSPAN)، کپسولهسازی مسیریابی عمومی (GRE) را برای تمام ترافیک ضبطشده به ارمغان میآورد و امکان گسترش آن را در دامنههای لایه ۳ فراهم میکند.

ارسپان یکاختصاصی سیسکواین ویژگی وجود دارد و تا به امروز فقط برای پلتفرمهای Catalyst 6500، 7600، Nexus و ASR 1000 در دسترس است. ASR 1000 فقط از منبع ERSPAN (نظارت) روی رابطهای Fast Ethernet، Gigabit Ethernet و port-channel پشتیبانی میکند.

دستورالعملها یا محدودیتهای ERSPAN:

- جلسات منبع ERSPAN ترافیک کپسوله شده ERSPAN GRE را از پورتهای منبع کپی نمیکنند. هر جلسه منبع ERSPAN میتواند پورتها یا VLANها را به عنوان منبع داشته باشد، اما نمیتواند هر دو را داشته باشد.

صرف نظر از هر اندازه MTU پیکربندی شده، ERSPAN بستههای لایه ۳ ایجاد میکند که میتوانند تا ۹۲۰۲ بایت طول داشته باشند. ترافیک ERSPAN ممکن است توسط هر رابطی در شبکه که اندازه MTU کوچکتر از ۹۲۰۲ بایت را اعمال میکند، حذف شود.

- ERSPAN از قطعه قطعه شدن بسته پشتیبانی نمیکند. بیت "قطعه قطعه نشود" در سرآیند IP بستههای ERSPAN تنظیم میشود. جلسات مقصد ERSPAN نمیتوانند بستههای قطعه قطعه شده ERSPAN را دوباره اسمبل کنند.

- شناسه ERSPAN ترافیک ERSPAN که به آدرس IP مقصد یکسان میرسند را از نشستهای مختلف منبع ERSPAN متمایز میکند؛ شناسه ERSPAN پیکربندی شده باید در دستگاههای منبع و مقصد مطابقت داشته باشد.

- برای یک پورت مبدا یا یک VLAN مبدا، ERSPAN میتواند ترافیک ورودی، خروجی یا هر دو ورودی و خروجی را نظارت کند. به طور پیشفرض، ERSPAN تمام ترافیک، از جمله فریمهای چندپخشی و واحد داده پروتکل پل (BPDU) را نظارت میکند.

- رابط تونلی که به عنوان پورتهای منبع برای یک جلسه منبع ERSPAN پشتیبانی میشوند عبارتند از GRE، IPinIP، SVTI، IPv6، IPv6 over IP tunnel، Multipoint GRE (mGRE) و رابطهای تونل مجازی امن (SVTI).

- گزینه فیلتر VLAN در جلسه نظارت ERSPAN روی رابطهای WAN کاربردی نیست.

- ERSPAN در روترهای سری Cisco ASR 1000 فقط از رابطهای لایه ۳ پشتیبانی میکند. رابطهای اترنت در ERSPAN در صورت پیکربندی به عنوان رابطهای لایه ۲ پشتیبانی نمیشوند.

- وقتی یک جلسه از طریق رابط خط فرمان پیکربندی ERSPAN پیکربندی میشود، شناسه جلسه و نوع جلسه قابل تغییر نیستند. برای تغییر آنها، ابتدا باید از فرمت no دستور پیکربندی برای حذف جلسه استفاده کنید و سپس جلسه را دوباره پیکربندی کنید.

- Cisco IOS XE نسخه 3.4S: - نظارت بر بستههای تونلی محافظت نشده توسط IPsec در IPv6 و IPv6 از طریق رابطهای تونل IP فقط برای جلسات مبدا ERSPAN پشتیبانی میشود، نه برای جلسات مقصد ERSPAN.

- Cisco IOS XE نسخه 3.5S، پشتیبانی از انواع رابطهای WAN زیر به عنوان پورتهای منبع برای یک جلسه منبع اضافه شد: سریال (T1/E1، T3/E3، DS0)، بسته روی SONET (POS) (OC3، OC12) و Multilink PPP (کلمات کلیدی multilink، pos و serial به دستور رابط منبع اضافه شدند).

استفاده از ERSPAN به عنوان SPAN محلی:

برای استفاده از ERSPAN برای نظارت بر ترافیک از طریق یک یا چند پورت یا VLAN در همان دستگاه، باید یک منبع ERSPAN و یک مقصد ERSPAN در همان دستگاه ایجاد کنیم، جریان داده در داخل روتر اتفاق میافتد، که مشابه SPAN محلی است.

عوامل زیر هنگام استفاده از ERSPAN به عنوان SPAN محلی قابل اجرا هستند:

- هر دو جلسه دارای شناسه ERSPAN یکسانی هستند.

- هر دو جلسه آدرس IP یکسانی دارند. این آدرس IP، آدرس IP خود روترها است؛ یعنی آدرس IP loopback یا آدرس IP پیکربندی شده روی هر پورتی.

زمان ارسال: ۲۸ آگوست ۲۰۲۴